|

|

| Line 1: |

Line 1: |

| {{#seo: | | {{#seo: |

| |title= Скрытый адрес | | |title= Hidden address |

| |titlemode= append | | |titlemode= append |

| |keywords= Скрытый адрес | | |keywords= Stealth address |

| |description= Скрытый адрес | | |description= Stealth address |

| }} | | }} |

| <div class="mikio-article-content"> | | <div class="mikio-article-content"><div class="mikio-article-content"> |

| | | |

| <div class="mikio-tags"> | | <div class="mikio-tags"> |

|

| |

|

| |

|

|

| |

|

| </div> | | </div> |

| <span id="skrytyj_adres"></span> | | <span id="skrytyj_adres"></span> |

| = Скрытый адрес = | | = Stealth address = |

| | | |

| <div class="level1"> | | <div class="level1"> |

| | | |

| [[File:Commoninfo-0_0rxbwardasnqpx9c..png|400px|class=mediacenter]] | | [[File:Commoninfo-0_0rxbwardasnqpx9c..png|400px|class=mediacenter]] |

| | | |

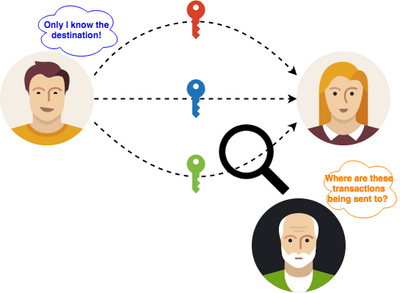

| '''Скрытый адрес''' (Stealth Address) — это технология повышения приватности, защищающая конфиденциальность получателей криптовалют. | | '''Stealth Address is a privacy enhancement technology that protects the privacy of cryptocurrency recipients. ''' |

| | | |

| Стандартные транзакции в блокчейне являются '''псевдоанонимными''' , так как все детали переводов видны в публичном регистре. Детали транзакций идентифицируются только по их блокчейн-адресам. Это означает, что «некий» адрес связан с одним человеком, который, в свою очередь, не неизвестен общественности.

| | Standard transactions in the blockchain are "pseudo-anonymous", since all the details of transfers are visible in the public register. Transaction details are identified only by their blockchain addresses. This means that a "certain" address is associated with one person, who, in turn, is not unknown to the public. |

| | | |

| '''Однако имеется возможность полного обезличивания владельцев кошельков''' . | | '''However, there is a possibility of complete depersonalization of wallet owners.''' |

| | | |

| | |

| </div> | | </div> |

| <span id="istorija"></span> | | <span id="istorija"></span> |

| | | |

| = История = | | = History = |

| | | |

| <div class="level1"> | | <div class="level1"> |

| | | |

| Самая простая схема скрытого адреса была впервые разработана в '''2011 году''' ; она опиралась на протокол эллиптической кривой Diffie-Hellman (ECDH). Чтобы устранить недостатки дизайна первых скрытых адресов, усовершенствованная схема была подробно описана Николасом ван Саберхагеном '''в 2013 году''' , а позднее была адаптирована Питером Тоддом в протоколе биткоина '''в 2014 году''' .

| | The simplest stealth address scheme was first developed in '2011'; it relied on the Diffie-Hellman Elliptic Curve Protocol (ECDH). To eliminate the design flaws of the first hidden addresses, the improved scheme was described in detail by Nicholas van Saberhagen "in 2013", and was later adapted by Peter Todd in the Bitcoin protocol "in 2014". |

| | | |

| '''Механизм скрытого адреса использует комбинацию различных публичных и приватных ключей, которые являются динамическими и предназначены только для одноразового использования.''' | | '''The stealth address mechanism uses a combination of different public and private keys, which are dynamic and intended for one-time use only.''' |

| | | |

| | |

| </div> | | </div> |

| <span id="raznovidnosti_protokolov_skrytyx_adresov"></span> | | <span id="raznovidnosti_protokolov_skrytyx_adresov"></span> |

| = Разновидности протоколов скрытых адресов = | | = Varieties of stealth address protocols = |

| | | |

| <div class="level1"> | | <div class="level1"> |

| | | |

| <ol> | | <ol> |

| <li><div class="li"> | | <li><div class="li"> |

| | | |

| Базовый протокол стелс-адреса (BSAP).

| | Basic Stealth Address Protocol (BSAP). |

| | | |

| </div></li> | | </div></li> |

| <li><div class="li"> | | <li><div class="li"> |

| | | |

| Улучшенный протокол стелс-адреса (ISAP).

| | Improved Stealth Address Protocol (ISAP). |

| | | |

| </div></li> | | </div></li> |

| <li><div class="li"> | | <li><div class="li"> |

| | | |

| Протокол двойного ключа стелс-адреса (DKSAP).

| | Stealth Address Dual Key Protocol (DKSAP). |

| | | |

| </div></li></ol> | | </div></li></ol> |

| | | |

| | |

| </div> | | </div> |

| <span id="princip_raboty"></span> | | <span id="princip_raboty"></span> |

| = Принцип работы = | | = Operation principle = |

| | | |

| <div class="level1"> | | <div class="level1"> |

| | | |

| [[File:Commoninfo-image_2021-05-07_16_11_58.jpg|400px|class=mediacenter]] | | [[File:Commoninfo-image_2021-05-07_16_11_58.jpg|400px|class=mediacenter]] |

| | | |

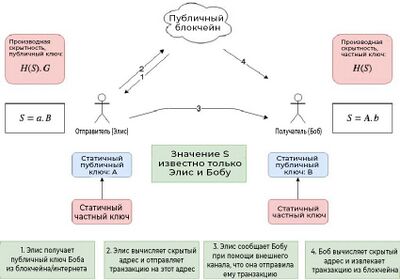

| '''Стелс-адреса требуют от отправителя случайный и одноразовый адрес для каждой транзакции от имени получателя, так что разные платежи, сделанные одному и тому же получателю, не связаны между собой.''' | | '''Stealth addresses require a random and one-time address from the sender for each transaction on behalf of the recipient, so that different payments made to the same recipient are not related.''' |

| | | |

| Элис на блокчейне с поддержкой скрытого адреса держит пять монет. Элис полностью контролирует свои токены, пока они у неё на электронном кошельке. Если она захочет отправить монеты Бобу, то Боб сгенерирует вывод транзакции, который сообщит сети, что Элис отправляет Бобу пять токенов. Теперь Боб становится полноправным владельцем пяти токенов.

| | Alice holds five coins on a blockchain with the support of a hidden address. Alice has full control over her tokens as long as they are on her electronic wallet. If she wants to send coins to Bob, Bob will generate a transaction output that will tell the network that Alice is sending Bob five tokens. Now Bob becomes the rightful owner of five tokens. |

| | | |

| Кошелёк Элис будет использовать публичный адрес Боба, объединив его со случайными строками данных, которые генерируются для вывода токенов на адрес Боба. В то время как другие пользователи сети могут видеть запись транзакции, никто, кроме Элис и Боба, не будет знать, что транзакция прошла между Элис и Бобом.

| | Alice's wallet will use Bob's public address by combining it with random data strings that are generated to output tokens to Bob's address. While other network users can see the transaction record, no one except Alice and Bob will know that the transaction took place between Alice and Bob. |

| | | |

| Используя приватный ключ просмотра своего собственного кошелька, Боб сможет найти транзакцию на блокчейне и получить монеты. Используя одноразовый приватный ключ, соответствующий одноразовому открытому ключу для транзакции, Боб получит право тратить криптовалюту. '''Нигде в этом процессе не публикуются адреса кошельков отправителя или получателя.'''

| | Using the private key of viewing his own wallet, Bob will be able to find a transaction on the blockchain and receive coins. Using a one-time private key corresponding to the one-time public key for the transaction, Bob will get the right to spend cryptocurrency. "'The addresses of the sender's or recipient's wallets are not published anywhere in this process.''' |

| | | |

| '''Поскольку эти случайно генерируемые адреса одноразового использования создаются для каждой транзакции от имени получателя, стелс-адреса добавляют дополнительный уровень конфиденциальности в мире криптовалют.''' | | '''Since these randomly generated one-time addresses are created for each transaction on behalf of the recipient, stealth addresses add an additional layer of privacy in the world of cryptocurrencies.''' |

| | | |

| | |

| </div> | | </div> |

| <div style="clear:both"> | | <div style="clear:both"> |

|

| |

|

| |

|

|

| |

|

| </div> | | </div> |

| | | |

| </div> | | </div> |

| [[File:Commoninfo-0_0rxbwardasnqpx9c..png|400px|class=mediacenter]]

| |

| [[File:Commoninfo-image_2021-05-07_16_11_58.jpg|400px|class=mediacenter]]

| |

| [[Category:Commoninfo]] | | [[Category:Commoninfo]] |